Palo Alto Networks รายงานช่องโหว่ของ PAN-OS ที่ทำให้แฮกเกอร์สามารถข้ามการยืนยันตัวตนในกรณีที่เปิดการยืนยันตัวตนแบบ SAML (Security Assertion Markup Language) เอาไว้ ทำให้แฮกเกอร์สามารถข้ามการล็อกอินทั้งหน้าเว็บอินเทอร์เฟซเอง และ GlobalProtect VPN ไปได้

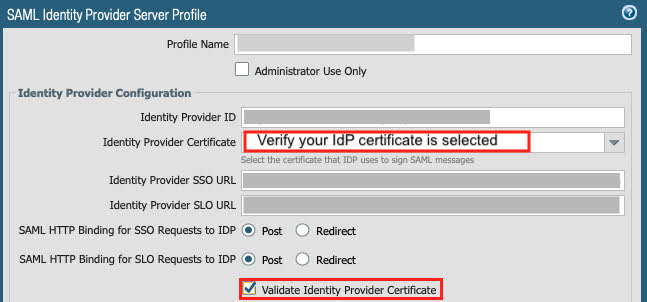

กระบวนการยืนยันตัวตนผ่าน SAML จะมีตัวเลือก "Validate Identity Provider Certificate" หากเลือกไว้จะทำให้ช่องโหว่นี้ใช้การไม่ได้ อย่างไรก็ดีเซิร์ฟเวอร์ SAML จำนวนมากคอนฟิกด้วยใบรับรองแบบ self-signed ทำให้ผู้ดูแลระบบมักปิดคอนฟิกนี้เอาไว้ และหากเลือกขึ้นมาก็จะล็อกอินไม่ได้

ทางศูนย์ USCYBERCOM หน่วยบัญชาการความปลอดภัยไซเบอร์ของกระทรวงกลาโหมสหรัฐฯ แจ้งเตือนพร้อมกับระบุว่าน่าจะมีกลุ่มแฮกเกอร์ต่างชาติโจมตีเร็วๆ นี้

ทาง Palo Alto ระบุว่าพบข้อมูลช่องโหว่นี้จากภายนอกโดยเป็นช่องโหว่ที่ระบบตรวจสอบลายเซ็นดิจิทัลของระบบยืนยันตัวตน และความร้ายแรงของช่องโหว่นี้ทำให้คะแนน CVSSv3.1 สูงสุด 10/10 ตัวช่องโหว่กระทบ PAN-OS 8.0 ขึ้นมา (แต่เวอร์ชั่น 8.0 นั้นหมดอายุซัพพอร์ตแล้ว ต้องอัพเกรดเป็น 8.1) โดยทางบริษัทออกแพตช์ PAN-OS 8.1.15, 9.0.9, และ 9.1.3 แก้ไขแล้ว

ที่มา - Palo Alto Networks