จากข่าวเก่า (แฮกเกอร์เข้าโจมตีเราเตอร์กว่า 300,000 เครื่อง) ตอนนี้ปัญหาดังกล่าวเริ่มส่งผลจนมีผู้ใช้ออกมารายงานปัญหานี้แล้วครับ

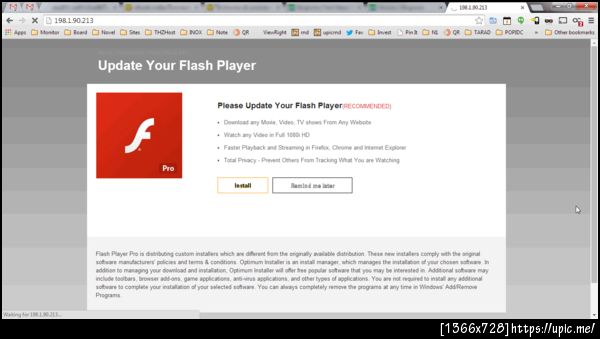

โดยผู้ใช้ 'จอมยุทธเฮง' และ 'สมาชิกหมายเลข 1301045' ในเว็บไซต์พันทิปได้ออกมารายงานปัญหาการเข้าเว็บไซต์ชื่อดังบางเว็บแล้วจะพบหน้าจอแจ้งเตือนว่า Flash Player เป็นรุ่นเก่า พร้อมเข้าหน้าเว็บให้ดาวน์โหลดตัวติดตั้ง Flash Player (ปลอม) โดยเมื่อตรวจสอบการตั้งค่าเราเตอร์แล้วพบว่ามีการเปลี่ยนแปลงให้ใช้ DNS ที่หมายเลข IP 199.223.212.99 และเมื่อแก้ไขกลับแล้ว ก็โดนแก้ไขอีกเป็นหมายเลข IP 74.82.207.26

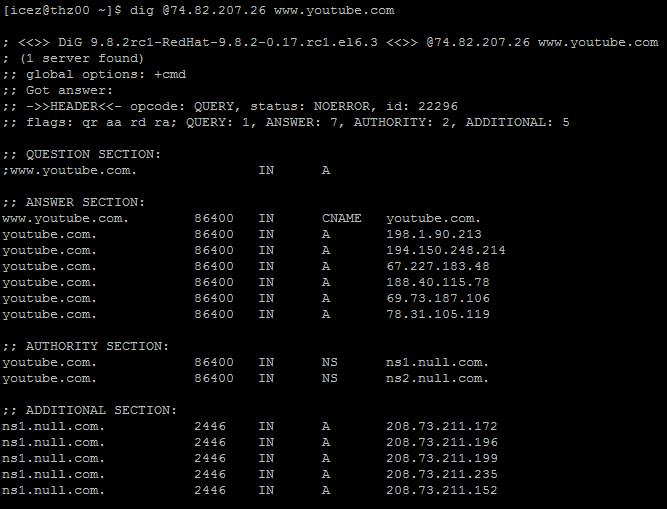

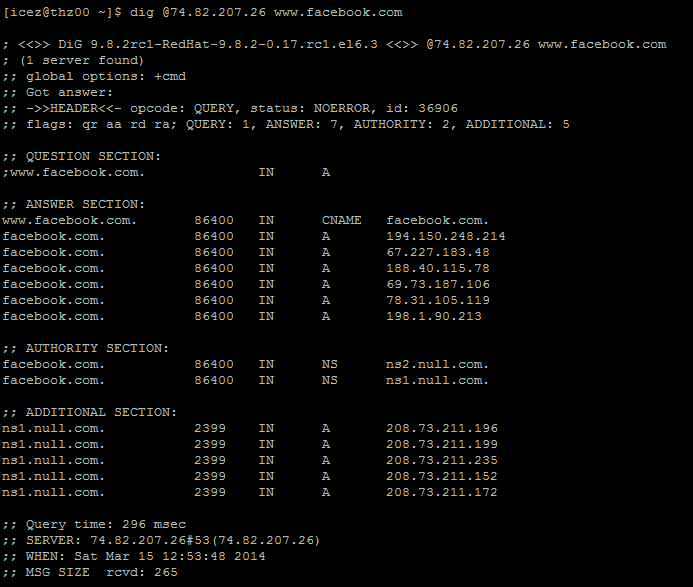

ซึ่งเมื่อผู้เขียนได้ตรวจสอบ DNS Server ดังกล่าวก็พบว่ามีการตอบค่าหมายเลข IP ของเว็บไซต์เช่น YouTube และ Facebook เป็นหมายเลข IP แปลกปลอม ที่ใช้ในการเผยแพร่มัลแวร์ตามรูปหลังเบรกครับ

ปัญหาดังกล่าวไม่ขึ้นกับอินเทอร์เน็ตที่ผู้ใช้ใช้งาน แต่เป็นปัญหาของเราเตอร์ที่ใช้งานอยู่ โดยยี่ห้อและรุ่นที่พบช่องโหว่ดังกล่าวมีเป็นจำนวนมากตามในรายงานของคุณ MaYaSeVeN คำเตือนเบื้องต้นสำหรับผู้ใช้งานขณะนี้คือ "เปลี่ยน" ไปใช้เราเตอร์รุ่นที่ไม่มีช่องโหว่ดังกล่าว หรือเปิดการทำงานของ DMZ แล้วตั้งค่าให้ส่งข้อมูลไปยังหมายเลข IP ภายในที่ไม่มีผู้ใช้งาน หรือหากใช้งานเฉพาะบนคอมพิวเตอร์เครื่องเดียว ให้ปรับเราเตอร์ให้ทำงานใน Bridge Mode เพื่อมาเชื่อมต่ออินเทอร์เน็ตโดยตรงกับเครื่องคอมพิวเตอร์ของท่านแทน และระหว่างนี้หากเข้าหน้าเว็บไซต์ผิดปกติ อย่าดาวน์โหลดอะไรจากหน้าเว็บผิดปกติเหล่านี้ โดยเด็ดขาดครับ

ที่มา: Pantip

ผลการตอบหมายเลข IP ของเว็บไซต์ YouTube และ Facebook (จุดสังเกตอยู่ตรง AUTHORITY SECTION ที่ควรจะตอบกลับเป็น DNS ของ Google และ Facebook เองครับ)

Comments

ที่ทำงานผมเพิ่งโดนไป ... เข้าเน็ตช้ามากๆ เลยไปเข้าไปดูในเราเตอร์ ปรากฎว่าโดนเปลี่ยนไปเหมือนกันครับ เพราะปกติผมตั้ง 8.8.8.8 กลายเป็น 74.xxx.xxx.xxx ซะงั้น

WE ARE THE 99%

โชคดีผมใช้bridge mode

Router ผมเข้าไปดูยังตั้ง DNS เป็น auto นี่ก็ยัง ok อยู่ใช่ไหมครับ

I need healing.

เคยเห็นกระทู้แว๊บๆ ว่า 3BB ไม่ให้เปลี่ยน DNS เองนี่ครับ ไม่ว่าจะตั้งเป็นอะไรก็ redirect ไป 3BB อย่างเดียว (ลูกค้า 3BB คงปลอดภัยทุกคน หรือผมเข้าใจผิด)

https://www.blognone.com/node/48414

มีมือที่ 3 มาเปลี่ยนให้ก็ไม่ดีครับ

samsung ใหญ่แค่ใหน ?

https://youtu.be/6Afpey7Eldo

จะรู้ได้ยังไงหรอครับว่าโดนไปแล้ว?

แล้วถ้าสมมติว่าเครื่องของผมไม่โดน เครื่องอื่น ๆ ที่ใช้เราเตอร์เดียวกันก็จะไม่โดนด้วย ใช่หรือเปล่าครับ?

ยังดีผมย้าย DHCP กับ DNS ออกจาก router ไปแล้ว

3BB ควรเรียกคืน เราเตอร์ ที่มีปัญหามาอัพเกรดเฟิร์มแวร์ใหม่นะครับ

โดนเหมือนกันเลย

อ่านในพันทีมเขาบอกให้ตั้งค่า advanced setup > NAT > DMZ ตรงนี้เกี่ยวกับอะไรหรอครับ

เพื่อไม่ให้เข้า router จากภายนอกได้ครับ ช่วยให้ปลอดภัยขึ้นอีกระดับนึง

อ๋อขอบคุณครับผมลองแก้ไขแล้ว เหมือน DNS จะไม่ถูกเปลี่ยนกลับแล้ว แต่อย่างไรต้องดูก่อนอีกที ตอนนี้ 2 เล้าเตอร์เป็นเหมือนกันหมด กะแล้วต้องโดนอะไรแน่ๆ

ถ้ามีการโจมตีแบบนี้ ทาง ISP ควรจะร่วมมือกันบล็อค Destination IP ของ DNS Server เหล่านี้นะครับ

block ไปเลยจะกระทบกับคนเข้าครับ ใช้วิธี inject route ไปยัง DNS server ปกติของทาง ISP น่าจะดีกว่า... แต่ก็ไม่แนะนำให้ทำอยู่ดี...

ผมคิดว่า hacker ยังคงใช้วิธีเข้าถึงผ่านทาง web interface ของ router นะ (เท่าที่อ่านจากข่าวเก่าๆ) ทางผู้ผลิต router ควรจะปิดการควบคุมตัว router ผ่านทาง WAN Interface เป็นค่าเริ่มต้น (คุ้น ๆ ว่ามีบางยี่ห้อทำ ... Belkin มั้งเจ้านึง) เพราะว่ายังไงซะคนก็คอนฟิกผ่านทาง LAN Interface มากกว่าอยู่แล้ว

ผมว่าเขาเปิดเอาไว้เผื่อ user ตั้งค่าเองไม่เป็น เจ้าหน้าที่จะได้เข้ามา set ให้ได้เลย

ผมยังคิดเลยเวลาเจอพวกชอบตั้งกระทู้ spam อยากจะเข้าไป reset router มันซะให้เข็ด

ไม่โดนแฮะ

Coder | Designer | Thinker | Blogger

โดนเมื่อวานเลย นั่งสงสัยอยู่ว่าทำไมเน็ตเล่นไม่ได้ พอเข้าไปดู โดนเปลี่ยน DNS ซะงั้นน

มิน่าเปิดคอมทีไรให้ดาวน์โหลด Adobe flash ทุกที เพราะเราเตอร์โดนโจมตีนี่เอง

ขึ้นแบบนี้ หลายครั้งแล้วครับ แรก ๆ ก็ไม่ยอมกด update ล่าสุด กด update ไป มันก็วิ่งเข้าไปเว็บ adobe แล้วก็โหลดตัวติดตั้งของ adobe มา

พออ่านข่าวนี้ ก็ตกใจ เข้าไปเช็ค DNS ใน Modem มา มันก็ยังเป็นตัวเดิม อยู่ครับ ทุกอย่างที่ตั้งไว้ ก็ไม่ใช่ค่ามาตรฐานเลยซักอย่าง แก้ใหม่หมด

คราวนี้ ผมจะเช็คได้ยังไงครับ ว่าผมโดนเข้าแล้วหรือเปล่า เพราะ DNS มันยังเป็นตัวเดิมอยู่เลย

โดนไป 2 วัน จัด Reset Router แล้วตั้งค่าใหม่ครับ หายเลย ^_^

ถ้าใช้ Bridge ให้ WRT54GL หรือว่า PFsnese ต่อออกนี่รอดใช่ไหมครับ

รอดครับ หลักๆเลยคือทำยังไงก็ได้ให้ WAN IP ไม่สามารถเข้าถึง port 80 ของ Router ที่มีปัญหาโดยตรงได้ครับ

อาจจะใช้การปิด Remote Web UI

Forward Port ไป NULL IP หรือ NULL Port

Block Incoming Port

PPPoE Pass-through/PPPoE Relay แล้วใช้ Router ที่ไม่มีปัญหาเชื่อมต่อ

ง่ายที่สุดคงเป็นข้อ 1 ครับ

Russia is just nazi who accuse the others for being nazi.

someone once said : ผมก็ด่าของผมอยู่นะ :)

เท่าที่เคยอ่านของคุณ MayaSeven (ชื่อนี้หรือเปล่า) วิธีที่ใช้คือการใช้ default password เพื่อเข้าไปแก้ไขใน web interface ถ้าผมจำไม่ผิด

คิดว่าง่ายสุดคงต้องเริ่มจากเปลี่ยนพาสเวิร์ดก่อนครับ (ส่วนอย่างอื่นก็ค่อย ๆ ทำเพิ่มไป)

จริงๆ มีเรื่องใช้ช่องโหว่โจมตีด้วยครับ ปนๆ กันอยู่ แค่เปลี่ยน password ไม่พอครับ

จำได้ว่าใช้ช่องโหว่ rom-0 ครับ ซึ่งเข้ามาทาง port 80

ถ้าได้ rom-0 ไป สามารถเอาไปแกะหา user password เพื่อเข้าไปจัดการ adsl router ได้ครับ

^

^

that's just my two cents.

รู้สึกว่าถ้าเราไม่ Set DNS ไว้เอง ก็มาเปลี่ยนไม่ได้แล้ว

เหมือนทางทรูจะช่วยแก้อีกทางแล้วนะครับ

จับ IPv4 ผ่าน NAT มาให้เลย (T^T)

แวบๆ ว่าเจอแบบนี้อยู่ ไม่รู้ที่บ้านหรือที่ทำงาน

โดนมาเหมือนกันครับ ใช้ TOT และอุปกรณ์ Router ของ TP-Link ต้อง reset และตั้งค่าใหม่ครับ