CTS-Labs บริษัทวิจัยความปลอดภัยจากอิสราเอลเปิดเผยช่องโหว่โจมตีซีพียู AMD Ryzen และ EPYC สี่ช่องโหว่ หลังจากแจ้งเอเอ็มดีล่วงหน้าเพียงไม่ถึง 24 ชั่วโมง โดยบริษัทระบุว่าข้อมูลที่เปิดเผยออกมาไม่เพียงพอสำหรับการโจมตี แต่บริษัทส่งข้อมูลเต็มให้กับเอเอ็มดี, ไมโครซอฟท์, และบริษัทอื่นอีกไม่กี่บริษัทเพื่อสร้างแพตช์และแก้ไขปัญหา

ช่องโหว่ที่เปิดเผยออกมามีสี่ช่องโหว่ ได้แก่

- RYZENFALL ช่องโหว่เจาะทะลุ Secure Processor ในซีพียู ทำให้อ่านข้อมูลในแรมได้ทั้งเครื่อง ข้ามระบบป้องกันได้ทั้งหมด กระทบ Ryzen, Ryzen Pro, และ Ryzen Mobile

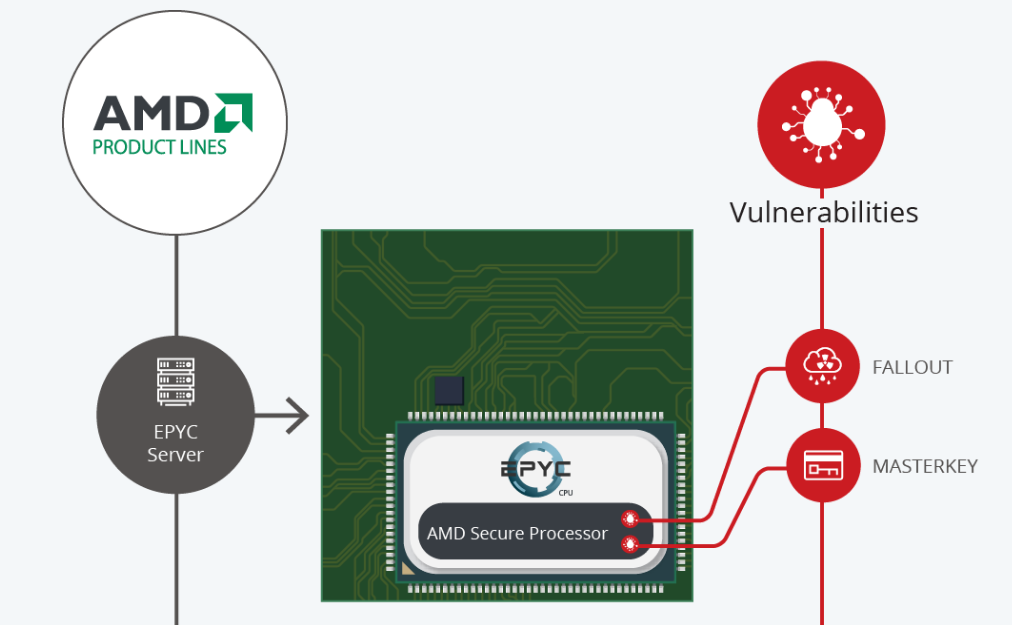

- FALLOUT ช่องโหว่อ่านและเขียนหน่วยความจำส่วนที่ถูกป้องกันเอาไว้ กระทบ EPYC

- MASTERKEY ช่องโหว่ในเฟิร์มแวร์ของ Secure Processor ทำให้แฮกเกอร์สามารถฝังมัลแวร์ไว้ในเครื่องได้โดยไม่มีใครตรวจพบ หรืออาจจะทำลายเครื่องให้บูตไม่ขึ้นอีกเลย กระทบทั้ง EPYC และ Ryzen

- CHIMERA ช่องโหว่ในเฟิร์มแวร์และฮาร์ดแวร์ชิปเซ็ต ทำให้แฮกเกอร์สามารถยิงโค้ดเข้าไปรันบนชิปเซ็ตได้ มัลแวร์เข้าถึงหน่วยความจำผ่าน DMA ได้อีกด้วย กระทบ Ryzen Workstation และ Ryzen Pro

เอเอ็มดียยืนยันว่าเพิ่งได้รับรายงานช่องโหว่เหล่านี้และกำลังทำความเข้าใจและยืนยันการโจมตีเหล่านี้อยู่

รายงานของ CTS ระบุว่าผู้เชี่ยวชาญหลายคนคาดว่าการแก้ปัญหาระดับเฟิร์มแวร์น่าจะใช้เวลาหลายเดือนกว่าจะแก้ปัญหาได้ ขณะที่ปัญหาระดับฮาร์ดแวร์อาจจะแก้ไขไม่ได้เลย

เทียบกับการรายงานช่องโหว่ Spectre/Meltdown ทาง Project Zero ให้เวลาอินเทลนาน 7 เดือนในการแก้ปัญหาล่วงหน้า ก่อนจะเปิดช่องโหว่สู่สาธารณะ

ที่มา - AMDFlaws.com, CNET

Comments

ดูรีบแปลกๆ ยังกับจะสะกัดขาอย่างงั้นหนะ

[S]

น่ากลัวจนไม่กล้าซื้อมาใช้เลย แต่ดูรีบเหมือนรีบสกัดขาจริง ๆ

That is the way things are.

มีเหตุผลดีๆ อะไรถึงต้องปล่อยออกสาธารณะเร็วขนาดนี้หว่า

เท่าที่อ่าน ปล่อยออกมาเฉพาะชื่อครับ วิธีการยังไม่ปล่อยออกมา

samsung ใหญ่แค่ใหน ?

https://youtu.be/6Afpey7Eldo

เอาจริงๆการมีช่องโหว่ในสินค้าไอทีมันไม่ผิดนะครับ แบบที่เขาว่าโค้ดไม่มีบั๊กคือโค้ดที่ยังไม่เขียนนั่นแหละเป็นเรื่องธรรมชาติ เขาถึงมีมารยาทกันว่าเจอแล้วจะไม่เปิดเผยให้เวลาเจ้าของแก้ก่อน เพราะปล่อยแค่ชื่อก็ดิสเครดิตให้คนไม่กล้าใช้ละครับโดยเฉพาะระดับเวิร์คสเตชั่นกับเซิฟเวอร์ ขายไม่ออกกันเลย ที่เขาไม่เปิดเผยกันก่อนก็เพราะกลัวกระทบการตลาดของสินค้านั้นแหละครับ ลองคิดดูคุณเอาของไปขายองค์กรใหญ่แล้วเขาถามกลับมาแค่ว่าช่องโหว่นี้แก้ยัง แล้วคุณตอบได้แค่กำลังพิสูจน์เขาจะซื้อคุณไหม พวกขายคอมประกอบกับโน๊ตบุ๊คระดับองค์กรที่เอาชิปไปใช้คิดว่าคงไม่ซื้อแล้วแน่นอน เพราะเขาเอาไปขายก็ขายไม่ออก ซวยกันหมดครับผู้ผลิตขายไม่ออกพวกที่ซื้อไปทำของขายก็ขายไม่ได้ อาจมีโละไปขายถูกๆให้พวกประเทศโลกที่3

จงใจขัดขาชัด ๆ ละแบบนี้

ดูจงใจเกินหน้าเกินตาไปหน่อย ถึงขนาดเรียกชื่อบั๊กว่า Ryzenfall เลยเชียว แถมเวลาในการแก้ไขก็น้อยเกินกว่าปกติมาก ดูเหมือนเป็นปาหี่ PR มาก

ดูรวมๆ แล้วน่าจะปาหี่แหละ ทั้งชื่อช่องโหว่ (ที่พอจะชี้นำว่าแต่ละช่องโหว่มันไปทางไหน ผิดกับช่องโหว่อื่นๆ ที่บางตัวชื่อไม่เกี่ยวข้องกับช่องโหว่แม้แต่นิดเดียว หรือถ้าเกี่ยวข้องก็ต้องอ่านรายละเอียดว่าทำไมถึงเกี่ยวข้องอีก) ความรวดเร็วในการเปิดเผย (เห็นว่าตอนแรกไม่ใช้ HTTPS ด้วย) แถมข่าวที่ออกมาเหมือนจงใจทุบราคาหุ้น AMD ด้วยครับ

บ.ที่เปิดเผย อาจจะมีความสัมพันธ์กับ Intel (ฮา)

เอาจริง ๆ ผมก็คิดอย่างนั้นนะครับ แต่จริงไม่จริงยังไงต้องดูต่อไป

Coder | Designer | Thinker | Blogger

น่าเกลียดเกิน!!

รอดูหลักฐานจากAMDอีกทีว่า เป็นไง..แต่ผมว่า สินค้าAMDยังขายได้ตามปกติ และ อาจเพิ่มด้วย.

รีบขนาดนี้มีความแค้นส่วนตัวหรือเปล่า...

ทาง CTS Lab state ไว้แบบนี้นะครับ

Doesn't this publication put users at risk?

No. All technical details that could be used to reproduce the vulnerabilities have been redacted from this publication. CTS has shared this information with AMD, Microsoft, and a small number of companies that could produce patches and mitigations.

แสดงว่าปล่อยแค่ไตเติ้ลสู่สาธารณะ แต่ก็ชี้นำได้ประมาณนึงนะ

เอเอ็มดียยืนยันว่า --> เอเอ็มดียืนยันว่า

Linus went ballistic about this https://plus.google.com/u/0/+LinusTorvalds/posts/PeFp4zYWY46

ผมคิดว่า CTS Lab คงพยายามสร้างชื่อให้ตนเอง และคงกังวลว่าจ้าวอื่นจะเจอก่อน เลยชิงประการซะเลย

ดูรีบแปลกๆ

ไม่กี่วันคงแก้ได้

เห็นอวดว่าไม่โดน meltdown ไปหยกๆ เอง อิอิอิอิ

ช่องโหว่ยังไม่ได้รับการยืนยัน ใจเย็น ๆ ครับ

Youtube เพิ่งสร้างได้ 3 วัน

ฉากหลังวีดีโอมาจาก Shutterstock

CTS-labs.com จดโดเมนได้ไม่ถึง 1 ปี

amdflaws.com วันที่ 22 เดือนที่ผ่านมานี่เอง

ตามอ่านได้ที่

https://www.gamersnexus.net/industry/3260-assassination-attempt-on-amd-by-viceroy-research-cts-labs

เริ่มมีกลิ่นตุๆ