ไมโครซอฟท์ปรับ Windows Defender Antivirus (WDA) ให้รันโปรเซสการสแกนไวรัสไปอยู่ใน sandbox ลดโอกาสการโจมตีที่ตัวป้องกันไวรัสเสียเอง

ตัวป้องกันไวรัสกลายเป็นจุดเสียงหนึ่งของระบบ เพราะตัวมันเองต้องรับอินพุตจำนวนมาก ทั้งไฟล์ต่างๆ ทราฟิกเน็ตเวิร์ค และตัวป้องกันไวรัสมักมีสิทธิ์ระดับสูงในเครื่อง หากแฮกเกอร์มุ่งเป้าเครื่องที่ติดตั้งต้องป้องกันไวรัสก็สามารถทำได้ เช่น กรณี Project Zero ที่ทดสอบความปลอดภัยแล้วพบว่าตัวป้องกันไวรัสเองมีช่องโหว่จำนวนมาก

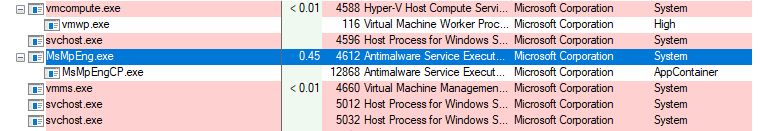

เมื่อ WDA รันใน sandbox แล้ว โปรเซสตัวสแกนไวรัสจะกลายเป็น MsMpEngCP.exe แยกออกมาจากตัวป้องกันไวรัสหลัก โปรเซสนี้จะอาศัยการป้องกันจากระบบปฎิบัติการหลายอย่าง เช่น Data Execution Prevention (DEP), Address space layout randomization (ASLR), และ Control Flow Guard (CFG) นอกจากนี้ยังจำกัดการเรียก system call นอกจากนี้ตัวโปรเซสสแกนไวรัสนี้จะมีหลายโปรเซส และการเลือกใช้โปรเซสซ้ำจะเป็นแบบสุ่มเสมอ ป้องกันการแฮกโปรเซสเหล่านี้ไปอีกชั้น

ตอนนี้ฟีเจอร์นี้สำหรับผู้ใช้ Windows Insider บางส่วนก่อน โดยไมโครซอฟท์จะดูผลที่ได้จากการทดลองวงจำกัด แต่ตัวฟีเจอร์สามารถเปิดได้เองทุกคน โดยตั้งค่าตัวแปรระบบ MP_FORCE_USE_SANDBOX 1 ได้เอง

ที่มา - Microsoft Secure

Comments

อ่านหัวข่าวแล้วงงๆ

น่าจะปรับเป็น "Windows Defender Antivirus รันใน sandbox แล้วเพื่อป้องกันการถูกโจมตี"

ปรับใหม่แล้วนะครับ

lewcpe.com, @wasonliw

ผมก็เข้ามางง

เครื่องที่ติดตั้งต้องป้องกันไวรัส ?

ทำแบบนี้แล้วจะลดการใช้งาน hdd 100% มั้ยครับ

จุดเสียงหนึ่งของระบบ

จุดเสียง --> หมายถึงจุดเสีย หรือเปล่าครับ

น่าจะหมายถึงจุดเสี่ยง (risk/vulnerability) มากกว่าครับ

อ๋อ ใช่ครับๆ ตามนั้น