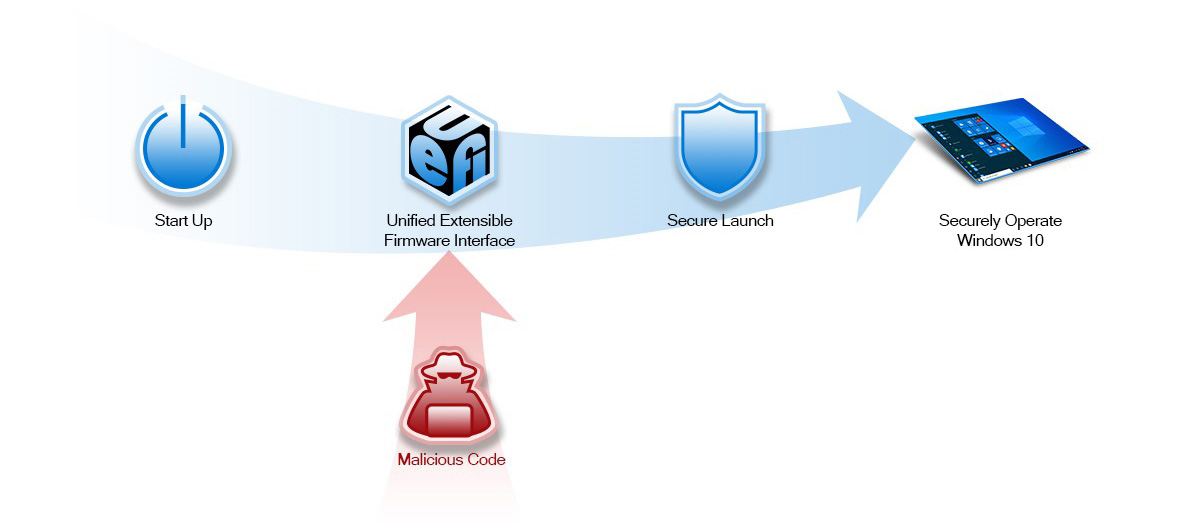

รูปแบบการโจมตีในยุคหลังซับซ้อนขึ้นเรื่อยๆ เราเริ่มเห็นการโจมตีในระดับชั้นที่ต่ำกว่า OS นั่นคือไปที่เฟิร์มแวร์โดยตรง ทำให้ OS ที่บูตขึ้นมาไม่สามารถตรวจจับได้ว่าโดนดักข้อมูลอยู่

ในโลกของฮาร์ดแวร์เซิร์ฟเวอร์ เราเริ่มเห็นผู้ผลิตฮาร์ดแวร์บางราย (เช่น Dell หรือ HPE) เพิ่มระบบรักษาความปลอดภัยที่ระดับของฮาร์ดแวร์ (hardware root of trust) บางครั้งอาจไปถึงขั้น กูเกิลออกแบบชิปความปลอดภัย Titan ขึ้นมาใหม่ทั้งตัวเพื่อป้องกันการโจมตีเฟิร์มแวร์ลักษณะนี้

ล่าสุดแนวคิดนี้มาถึงโลกของพีซีแล้ว โดยไมโครซอฟท์เป็นผู้มาผลักดันด้วยตัวเอง และใช้ชื่อเรียกว่า Secured-core PC

Secured-core PC เป็นการทำงานร่วมกันระหว่างผู้ผลิตซีพียู (AMD, Intel, Qualcomm), ผู้ผลิตฮาร์ดแวร์ และไมโครซอฟท์ในฐานะผู้พัฒนาระบบปฏิบัติการ กระบวนการจะเริ่มต้นจากฝั่งซีพียูที่มีฟีเจอร์ Dynamic Root of Trust for Measurement (DRTM) ช่วยการันตีกระบวนการบูตอย่างปลอดภัย ฝั่งของ Windows เองก็มีฟีเจอร์ชื่อ System Guard Secure Launch ช่วยตรวจสอบว่าระบบถูกบูตขึ้นมาอย่างปลอดภัยเช่นกัน

ไมโครซอฟท์ยังออกตรารับรองพีซีที่เป็น Secured-core PC โดยต้องมีฟีเจอร์ด้านความปลอดภัยอื่นๆ (ที่ใช้กันทั่วไปอยู่แล้ว) เช่น Secure Boot (ของ UEFI), TPM 2.0, BitLocker ด้วย

ตอนนี้มีพีซีหลายรุ่นที่ได้ตรารับรอง Secured-core PC ซึ่งส่วนใหญ่เป็นพีซีสายธุรกิจ เช่น Lenovo ThinkPad X1, Dell Latitude, HP Elite Dragonfly, Panasonic Toughbook, Dynabook (ปัจจุบันเป็นแบรนด์ลูกของ Sharp หลังซื้อมาจาก Toshiba) และฮาร์ดแวร์ของไมโครซอฟท์เองคือ Surface Pro X เป็นต้น

ที่มา - Microsoft