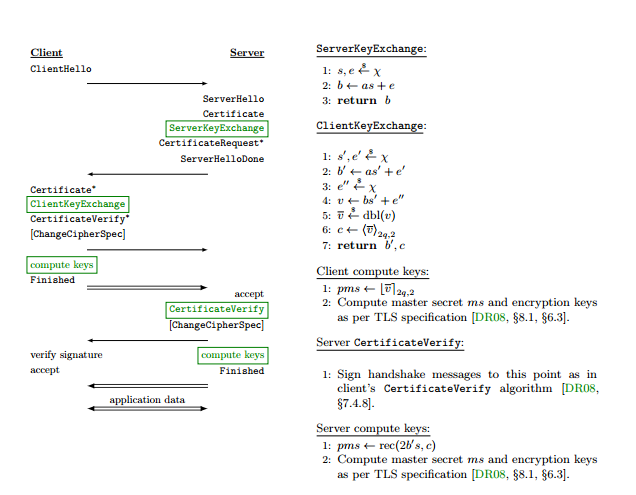

กระบวนการเชื่อมต่อแบบเข้ารหัส TLS ที่ใช้สำหรับการเชื่อมต่อเข้ารหัสบนอินเทอร์เน็ตอย่างหลากหลายมีกระบวนการสำคัญคือการแลกกุญแจ (key exchange) ที่ทุกวันนี้มักอิงกับอัลกอรืทึม RSA เป็นหลัก แต่ RSA นั้นหากสามารถสร้างคอมพิวเตอร์ควอนตัมที่ขนาดใหญ่พอได้สำเร็จก็จะถอดรหัสได้ในเวลาอันรวดเร็ว ตอนนี้กลุ่มวิจัยสถาปัตยกรรรมควอนตัม (Quantum Architectures and Computation Group - QuArC) ของไมโครซอฟท์ก็ออกมาเสนอกระบวนการแลกกุญแจที่จะทนทานต่อคอมพิวเตอร์ควอนตัม

กระบวนการแลกกุญแจนี้เป็นอัลกอริทึมที่สร้างมาจากปัญหา ring learning with errors (R-LWE) โดยทีมวิจัยได้แสดงกระบวนการพิสูจน์ความปลอดภัยเอาไว้ และออกแบบกระบวนการเข้ารหัสให้มีความปลอดภัยเทียบเท่ากับการเข้ารหัส 128 บิต

ส่วนท้ายของงานวิจัยไมโครซอฟท์ได้อิมพลีเมนต์กระบวนการเข้ารหัส RLWE-ECDSA-AES128-GCM-SHA256 และแสดงให้เห็นว่ากระบวนการแลกกุญแจนี้มีขนาดใหญ่กว่าการแลกกุญแจแบบ Elliptic Curve เพียง 8KB และปริมาณการเชื่อมต่อที่รองรับได้ก็ลดลงไป 21% เท่านั้น

แม้ว่าตอนนี้พัฒนาการของคอมพิวเตอร์ควอนตัมยังไม่มากนัก แต่ Ari Juels จากมหาวิทยาลัย Cornell ก็เห็นด้วยว่าควรพัฒนากระบวนการเข้ารหัสไว้รองรับกันได้แล้ว

ที่มา - MIT Technology Review, Microsoft Research

Comments

"ปริมาณการเชื่อมต่อที่รองรับได้ก็ลดลงไป 21% เท่านั้น"

ผมว่าเปลี่ยนคำว่า "ปริมาณการเชื่อมต่อ" เป็น "ความเร็วในการส่งข้อมูล" หรือ "ประสิทธิภาพในการส่งข้อมูล" จะดีกว่านะครับ

อันแรกอ่านแล้วนึกถึง max connections จนต้องเข้าไปอ่านที่ต้นทางถึงเข้าใจว่าเป็น throughput

อัลกอรืทึม => อัลกอริทึม

ทำเลย จะส่งความเห็นด้วยไปให้ได้ยังไงล่ะ

เท่าที่ผมอ่านเจอ เรื่องคอมพิวเตอร์ควอนตัมจะเน้นไปที่การเข้ารหัส เคยอ่านหนังสือภาษาไทยให้อ่านเล่มหนึ่งคือหนังสือพัฒนาการสารสนเทศเชิงควอนตัม แต่ก็อ่านไม่เข้าใจเลย ;_;